Technische Voraussetzungen nach § 13 Abs. 7 TMG für Telemediendienste

Zuerst erschienen in „Berliner Anwaltsblatt, Heft 5/2016, Seite 161“

Patrick Michaelis, Principal bei The Auditing Company, Sachverständigen-Sozietät Dr. Schwerhoff. www.schwerhoff.com

Bereits im Juli 2015 trat das IT-Sicherheitsgesetz (ITSiG) in Kraft und fordert über die Einfügung des § 13 Abs. 7 TMG für Diensteanbieter geschäftsmäßig angebotener Telemedien eine Reihe an technischen und organisatorischen Vorkehrungen. Das ITSiG bleibt jedoch – anders als die Anl. zu § 9 Satz 1 des BDSG – weitestgehend ungenau und so herrscht bei vielen Diensteanbietern noch Unsicherheit, in welchem Umfang Sicherheitsmaßnahmen zu implementieren sind.

1 Zielsetzung

Die Gesetzesbegründung zum ITSiG legt als wesentliches Ziel der Regelung fest, „einen der Hauptverbreitungswege von Schadsoftware einzudämmen“ [1] und dabei den „Stand der Technik“ zu berücksichtigen. Die Gesetzesbegründung konzentriert sich hierbei insbesondere auf Webseitenbetreiber. Diese sollen zusätzlich zu den Vorkehrungen zum Schutz personenbezogener Daten, auch den unerlaubten Zugriff auf die technischen Einrichtungen und Störungen der Verfügbarkeit abwenden. Neben den technischen und organisatorischen Maßnahmen gem. Anl. zu § 9 Satz 1 BDSG sind somit insb. die Zugangs- und Zugriffskontrolle umzusetzen. Außerdem ist für die Verfügbarkeit der technischen Einrichtungen sicherzustellen, dass sowohl die Systeme selbst als auch der Zugangspunkt von außen entsprechend gesichert sind. Denn in der Regel erfolgt die Kommunikation über einen direkten, öffentlichen Zugang und bietet ggf. Schnittstellen zu weiteren internen Systemen. Insgesamt besteht nach §13 Abs7 TMG ein Handlungsbedarf für jede Anwaltskanzlei, die als Anbieter geschäftsmäßig angebotener Telemedien fungiert. Für sie gilt, dass Vorkehrungen zum Schutz

- personenbezogener Daten ,

- vor unerlaubtem Zugriff auf die technischen Einrichtungen und

- gegen Störungen, auch soweit sie durch äußere Angriffe bedingt sind,

den „Stand der Technik“ berücksichtigen müssen.

2 Anforderungen

Telemedien können von Unternehmen eigenständig, oder über einen externen Dienstleister (z. B. Content-Provider/Hosting-Provider/Access-Provider), oder anhand fremder Inhalte (z. B. Werbebanner) bereitgestellt werden. Es ist sicherzustellen, dass grundlegende Sicherheitsmaßnahmen eingehalten werden. Diese beginnen, neben der oben erwähnten Zugangs- und Zugriffskontrolle zu allen beteiligten Systemen, bei jeweils aktuellen Versionsständen der eingesetzten Software und geht über standardmäßig aktivierte serverseitige Verwendung von Verschlüsselung bis hin zur regelmäßigen Datensicherung der angebotenen Inhalte.

Telemedien bestehen neben den bereitgestellten Angeboten auch aus der notwendigen (Server-) Infrastruktur. Um diese umfassend vor Angriffen und Störungen von innen und außen zu schützen, müssen organisatorische und technische Maßnahmen auf mehreren Ebenen gleichzeitig eingesetzt werden. Tiefengestaffelte Vorkehrungen („Defense in Depth“) sorgen dafür, dass sicherheitskritische Ereignisse eines Systems die Auswirkungen auf das Gesamtsystem minimieren.

Eine Risikoanalyse grenzt ab, welche technischen und organisatorischen Maßnahmen notwendig, technisch möglich und wirtschaftlich zumutbar sind. Grundlegende Maßnahmen sollten sein:

- Regelmäßige Datensicherung

- Netzwerksicherheit über Firewalls

- Einsatz von zusätzlicher Sicherheitssoftware (z. B. Virenschutz)

- Trennung von internen und externen Diensten auf separaten Servern

- Regelmäßige Aktualisierungen der verwendeten Software und zeitnahes Einspielen verfügbarer Sicherheitspatches

- Gesicherte Konfiguration der Web- und Datenbankserver

- Strikte und protokollierte Zugangs- und Zugriffskontrolle für Administratoren

- Vertragliche Verpflichtungen, z. B.

- Schutzmaßnahmen des Vertragspartners gegen kompromittierte Werbebanner

- Berücksichtigung etablierter Entwicklungsstandards (z. B. OWASP [2] )

- Hersteller-Support der eingesetzten Software

- Verwendung von sicheren Passwörtern

- Verwendung von sicheren Verschlüsselungs- & Authentifizierungsverfahren

Einen Anhaltspunkt für die in § 13 Absatz 7 Satz 3 erwähnten „als sicher anerkannten Verschlüsselungsverfahren“ gibt das BSI in seiner Technischen Richtlinie „BSI TR-02102 Kryptographische Verfahren“ [3]. Diese gelten für die Administrationszugänge, die Übertragung der angebotenen Inhalte, aber in besonderer Weise für Authentifizierungsinformationen bei personalisierten Telemedien und allen Daten mit Personenbezug.

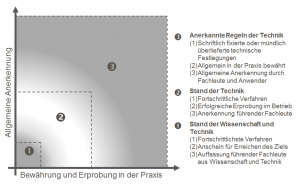

3 Stand der Technik

Der § 13 Abs7 S.2 fordert, bei der Umsetzung von Sicherheitsmaßnahmen den „Stand der Technik“ zu berücksichtigen. Im Fall einer Nachweispflicht bedeutet dies, dass die Maßnahmen den Anforderungen des Gesetzes genügen und die Einordnung in die Generalklausel „Stand der Technik“ rechtfertigen müssen.

Eine Maßnahme kann sich je nach ihrer Verbreitung und Verfügbarkeit vom „Stand der Wissenschaft und Technik“ zum „Stand der Technik“ wandeln oder vom jeweiligen „Stand der Technik“ übergehen in die „allgemein anerkannten Regeln der Technik“. Der Übergang von einer Generalklausel in eine andere erfolgt, sobald die spezifische Anerkennung im Markt und die Bewährung in der Praxis steigen [4]. Daher sind folgende Bereiche zu untersuchen:

- Eignung

- Fortschrittlichkeit

- Allgemeine Anerkennung

- Bewährung und Erprobung in der Praxis

In der Regel gibt es für zu lösende Anforderungen zum Schutz von technischen Einrichtungen und personenbezogenen Daten jedoch unterschiedliche Ansätze und verschiedene technische Möglichkeiten der Umsetzung. Es bietet sich daher an, im Rahmen der Auswahl des „Stands der Technik“ eine Datenbasis weiterer möglicher alternativer Sicherheitsmaßnahmen zu erheben [5].

Um sicherzustellen, dass ein direkter Vergleich von Maßnahmen sinnvoll ist, sowie für die Einordnung der Maßnahmen in eine der Generalklauseln, ist zunächst eine Aussage zur Eignung erforderlich. Eine Eignung kann angenommen werden, wenn die Maßnahme eine positive Wirkung auf die Schutzziele (Verfügbarkeit, Integrität, Vertraulichkeit, Authentizität) hat. Bei der Untersuchung wird daher der Einfluss für alle vier Grundwerte gesondert betrachtet und es wird die Konsequenz der Maßnahme bewertet.

4 Fazit

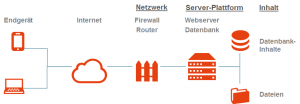

Jede Anwaltskanzlei, die eine Webseite betreibt, sollte dokumentieren, wer für den Inhalt (z.B. in Form von Dateien), die Server-Plattform (Speicherung) und den Zugang zu Inhalten (Netzwerk) verantwortlich ist. Dies kann im einfachsten Fall die Kanzlei selbst sein, oder einzelne Aufgaben sind an Dritte (Agentur, Host Provider, Rechenzentrum) vergeben. Sind die Verantwortlichkeiten dargestellt, lassen sich die Sicherheitsmaßnahmen für den Zuständigkeitsbereich des Unternehmens ableiten. Gegebenenfalls müssen vertragliche Regelungen sicherstellen, dass ein beauftragtes Unternehmen notwendige Maßnahmen umsetzt.

Insgesamt können für den hier fokussierten Anwendungsfall des Betriebs einer Webseite und nach Abwägung der technischen Möglichkeit und wirtschaftlichen Zumutbarkeit die Bausteine „B 1.5 Datenschutz“ und „B 5.4 Webserver“ des BSI IT-Grundschutzes [6] einen Hinweis auf mögliche Maßnahmen geben. Auch das BSI stellt fest, dass es nicht möglich ist, den „Stand der Technik“ allgemeingültig und abschließend zu beschreiben.[7] Der konstante technologische Fortschritt sorgt dafür, dass auch offizielle Rahmenwerke und Konzepte unbedingt einer regelmäßigen Aktualisierung bedürfen. Die implizite Annahme, dass Standards und Normen für sich allein den „Stand der Technik“ darstellen, erscheinen dabei überaus bedenklich, da diese Generalklausel das obere Ende der technisch möglichen aber praktisch bewährten Maßnahmen abbildet.[8] Daher stellt die stichtagsbezogene Abgrenzung zwischen dem „Stand der Technik“ und den „anerkannten Regeln der Technik“ eine besondere Herausforderung dar und sollte je nach Kritikalität und Schutzbedarf der Daten und Anwendungen sogar durch sachkundige Experten, wie z.B. Sachverständige, begründet und anhand nachvollziehbarer und vergleichbarer Kriterien dokumentiert werden.

[1] BT-Drucksache 18/4096, Seite 34 f.

[2] www.owasp.org

[3] www.bsi.bund.de/DE/Publikationen/TechnischeRichtlinien/tr02102/index_htm.html

[4] BMJV, Handbuch der Rechtsförmlichkeit, 3. Aufl. Seite 84 ff. in Verbindung mit DIN EN 45020:2006

[5] Vgl. „Handlungsempfehlung zur Ermittlung des Standes der Technik“ (TRGS 460) unter www.baua.de/de/Themen-von-A-Z/Gefahrstoffe/TRGS/

TRGS-460.html

[6] www.bsi.bund.de/DE/Themen/ITGrundschutz/ITGrundschutzKataloge/itgrundschutzkataloge_node.html

[7] www.bsi.bund.de/DE/Themen/Industrie_KRITIS/IT-SiG/FAQ/faq_it_sig_node.html#faq6636766

[8] Vgl. auch Seibel, „Abgrenzung der allgemein anerkannten Regeln der Technik vom Stand der Technik“, NJW 41/2013, Seite 3000 ff.

No responses yet